Élaboration d'un plan d'intervention en cas d'incident de la technologie opérationnelle et de la technologie de l'information

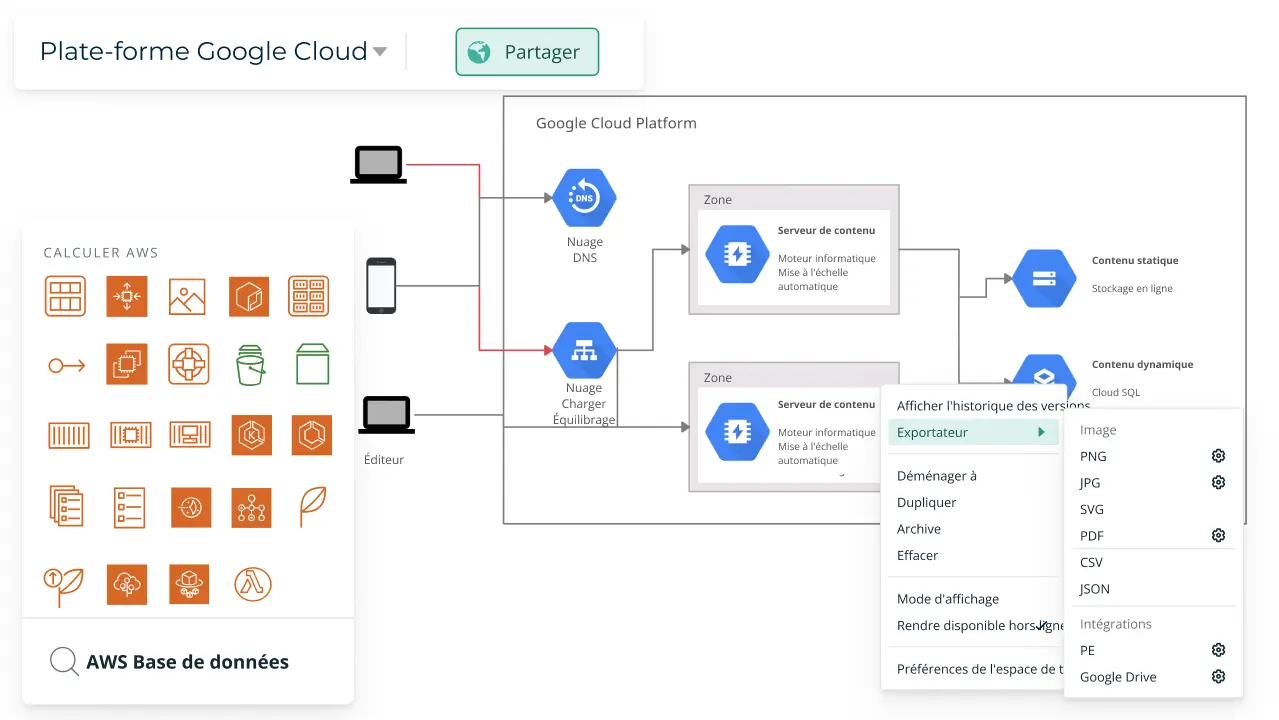

Planification de l'infrastructure et des opérations informatiques | Processus informatiques | Creately | Creately

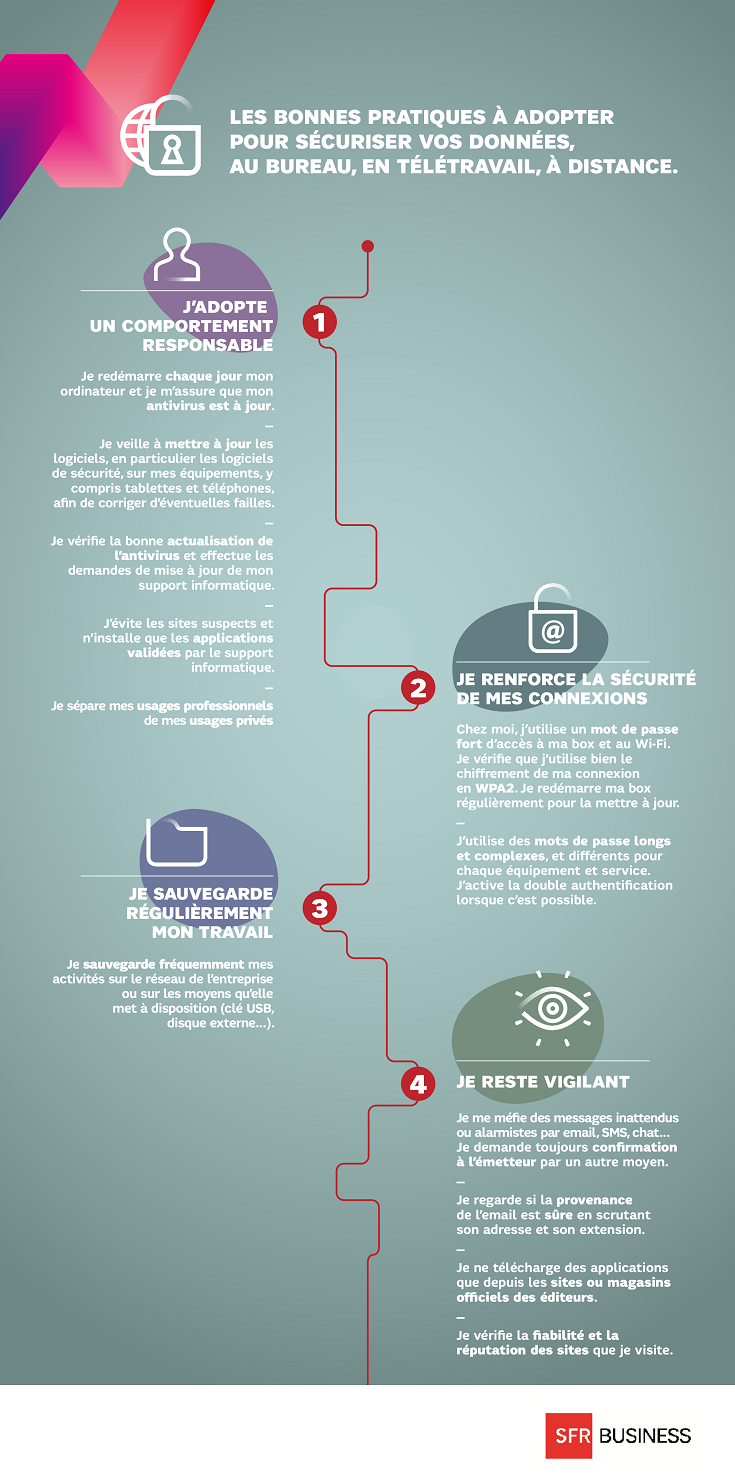

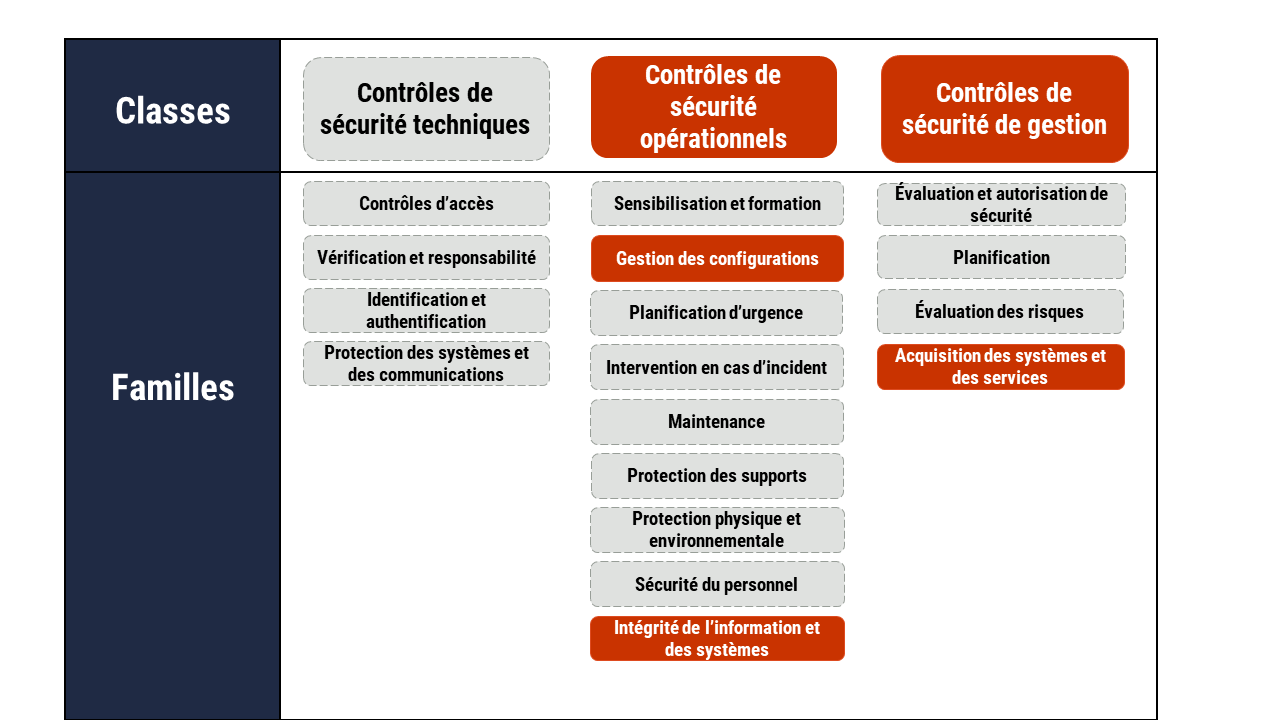

Les 10 mesures de sécurité des TI no.2 Appliquer les correctifs aux systèmes d'exploitation et aux applications - ITSM.10.096 - Centre canadien pour la cybersécurité